Durante décadas, a segurança de uma residência foi pensada em termos físicos: muro, câmera, alarme, portaria. A casa conectada mudou esse cálculo. Uma residência de alto padrão com automação completa pode ter mais de cem pontos de entrada digital — e muitos deles nunca foram projetados com segurança como prioridade.

Invadir uma casa digitalmente já é tecnicamente mais acessível do que arrombar uma porta. E as consequências são igualmente sérias.

A superfície de ataque da casa conectada

Cada dispositivo conectado à rede doméstica é um ponto de entrada potencial. Em uma residência com automação, câmeras IP, fechaduras digitais, interfonia em rede, sistema de áudio distribuído e múltiplos dispositivos pessoais, esse número cresce rapidamente.

O problema não está em ter muitos dispositivos. Está em como eles estão conectados — e com que nível de segurança cada um foi configurado.

Três tipos de comprometimento são os mais comuns em residências conectadas. O primeiro é o acesso às câmeras: imagens ao vivo de uma residência são dados de altíssimo valor, tanto para monitorar rotinas quanto para planejar outras ações. O segundo é o controle de fechaduras e sistemas de acesso: uma fechadura digital mal protegida pode ser desbloqueada remotamente sem nenhuma evidência física. O terceiro é o acesso à rede doméstica como vetor para outros fins: dispositivos comprometidos podem ser usados para ataques a terceiros, mineração de dados ou captura de credenciais bancárias e corporativas.

Os principais vetores de vulnerabilidade

Roteadores domésticos sem atualização: o roteador fornecido pela operadora raramente recebe atualizações de firmware regulares — e raramente é trocado quando vulnerabilidades são descobertas. Em redes sem segregação, um roteador comprometido expõe todos os dispositivos conectados a ele.

Dispositivos IoT com firmware sem suporte: câmeras, fechaduras e sensores de fabricantes menores frequentemente deixam de receber atualizações de segurança em poucos anos. Vulnerabilidades conhecidas ficam abertas indefinidamente.

Senhas padrão de fábrica: uma parcela significativa dos ataques bem-sucedidos a câmeras e dispositivos domésticos usa credenciais padrão de fábrica que nunca foram alteradas. É o equivalente digital de deixar a chave embaixo do tapete.

Redes únicas sem segmentação: quando automação, câmeras, computadores pessoais e dispositivos de visitantes compartilham a mesma rede, um único dispositivo comprometido tem acesso potencial a todos os outros. Um televisor com firmware desatualizado na mesma rede que o controlador de automação é um vetor real de risco.

O que um projeto profissional faz diferente

Segmentação por VLAN

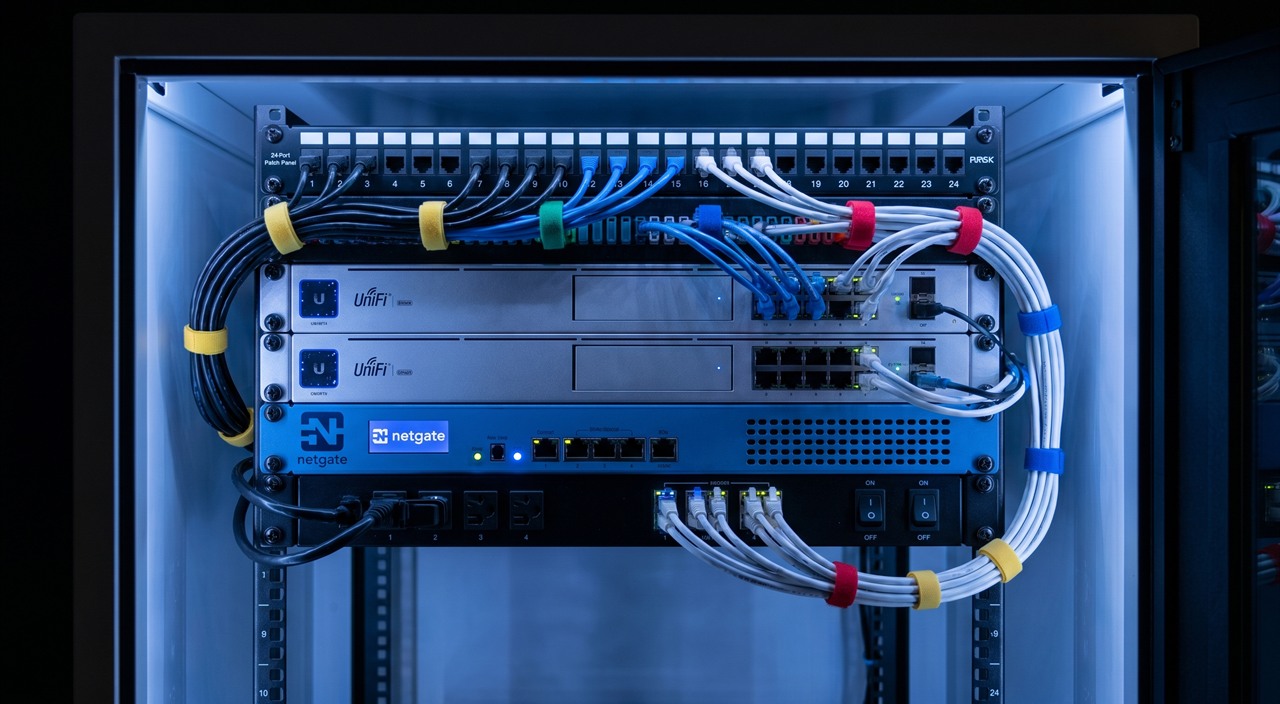

Uma rede profissional não é uma rede única. É uma arquitetura de redes separadas — chamadas VLANs — que isolam os dispositivos por função e nível de confiança.

A automação opera em uma VLAN. As câmeras de segurança em outra. Os dispositivos pessoais dos moradores em uma terceira. Visitantes e dispositivos temporários em uma quarta, completamente isolada. Se um dispositivo de uma VLAN for comprometido, o dano fica contido naquele segmento — não se propaga para o restante da rede.

Firewall dedicado

Um firewall profissional monitora e filtra o tráfego entre as redes e entre a rede interna e a internet. Ele pode bloquear tentativas de acesso não autorizado, registrar atividade suspeita e impedir que dispositivos internos se comuniquem com servidores externos não autorizados — o que é especialmente relevante para câmeras e dispositivos de automação que, em versões baratas, frequentemente enviam dados a servidores em países sem regulação adequada.

Rede IoT isolada

Dispositivos de automação e IoT em geral operam em uma rede dedicada, sem acesso direto à rede onde estão os computadores, celulares e dados pessoais dos moradores. Essa separação é a diferença entre um sistema com contenção de risco e um sistema onde um único ponto fraco compromete tudo.

Gestão de atualizações

Equipamentos de qualidade têm ciclos de atualização de firmware longos e documentados. Parte do trabalho de um integrador é garantir que os sistemas estejam atualizados — e substituir equipamentos quando o suporte termina, antes que vulnerabilidades conhecidas fiquem abertas.

O que o morador pode — e deve — controlar

Mesmo com uma rede profissional bem configurada, algumas boas práticas dependem do morador:

Senhas únicas por serviço: reutilizar a mesma senha em múltiplos sistemas multiplica o risco de comprometimento em cadeia. Um gerenciador de senhas resolve essa equação sem exigir memorização.

Autenticação em dois fatores: para acessos remotos ao sistema de automação, câmeras e controle de acesso, a autenticação em dois fatores adiciona uma camada que impede o acesso mesmo quando a senha é descoberta.

Troca periódica de credenciais de acesso remoto: especialmente após mudança de prestadores de serviço, saída de funcionários domésticos ou qualquer alteração no círculo de pessoas com acesso ao sistema.

Desconfiança com redes de terceiros: acessar o sistema de automação da residência em redes Wi-Fi públicas sem VPN ativa expõe credenciais ao risco de captura.

Cibersegurança é decisão de projeto — não aplicativo que se instala depois

A proteção digital de uma residência conectada não é uma camada que se adiciona depois do sistema instalado. É uma decisão de arquitetura que começa na especificação da rede, passa pela escolha dos equipamentos e termina na configuração de cada dispositivo.

Um sistema de automação de alto padrão construído sobre uma rede doméstica básica, sem segmentação e sem firewall, é como um cofre de última geração instalado em uma porta de vidro. O equipamento pode ser excelente — a proteção real do conjunto não é.

Em resumo

- Uma residência conectada com automação e câmeras tem dezenas de pontos de entrada digital — cada dispositivo é uma superfície de ataque potencial

- Roteadores sem atualização, dispositivos IoT com firmware desatualizado e senhas padrão de fábrica são os vetores mais comuns de comprometimento

- Segmentação por VLAN isola automação, câmeras e dispositivos pessoais — se um segmento é comprometido, não contamina os demais

- Firewall dedicado monitora o tráfego entre redes e bloqueia comunicações não autorizadas com servidores externos

- Senhas únicas, autenticação em dois fatores e gestão de atualizações são práticas que combinam responsabilidade do integrador e do morador

O olhar da INBUILD

Na INBUILD, a segurança digital é parte do projeto de rede — não um complemento que se adiciona depois. Redes segmentadas por VLAN, firewall dedicado e política de atualizações gerenciadas fazem parte de qualquer instalação profissional. Uma residência de alto padrão protege não apenas o perímetro físico, mas também o digital. Se você tem dúvidas sobre o nível de segurança da sua rede atual, a INBUILD pode fazer uma avaliação e indicar o que precisa ser ajustado.